Aralarında Fransa, İngiltere ve ABD’nin de bulunduğu düzinelerce ülkenin yanı sıra Google, MDSec, Meta ve Microsoft gibi teknoloji şirketlerinden oluşan bir koalisyon, ticari casus yazılımların insan hakları ihlallerine yol açacak şekilde kötüye kullanılmasını engellemek için ortak bir anlaşma imzaladı.

Pall Mall Süreci olarak adlandırılan girişim, devletler, sanayi ve sivil toplum için ticari siber saldırı araçlarının geliştirilmesi, kolaylaştırılması, satın alınması ve kullanılmasıyla ilgili yol gösterici ilkeler ve politika seçenekleri oluşturarak ticari siber saldırı araçlarının yaygınlaşması ve sorumsuz kullanımıyla mücadele etmeyi amaçlıyor.

Bildiride, casus yazılım tekliflerinin “kontrolsüz yayılmasının” “siber uzayda kasıtsız tırmanışa” katkıda bulunduğu ve bunun siber istikrar, insan hakları, ulusal güvenlik ve dijital güvenlik açısından risk oluşturduğuna dikkat çekildi.

Birleşik Krallık hükümeti, “Bu araçların kötü niyetli olarak kullanıldığı durumlarda, saldırılar mağdurların cihazlarına erişebilir, çağrıları dinleyebilir, fotoğraf alabilir ve ‘sıfır tıklama’ casus yazılımı aracılığıyla bir kamera ve mikrofonu uzaktan çalıştırabilir, bu da hiçbir kullanıcı etkileşimine gerek olmadığı anlamına gelir.” dedi.

Ulusal Siber Güvenlik Merkezi’ne (NCSC) göre, her yıl dünya çapında binlerce kişinin casus yazılım kampanyalarının hedefi olduğu tahmin ediliyor.

Dowden, İngiltere-Fransa Siber Silahların Yayılması konferansında şunları söyledi.

“Bu araçların ticari pazarı büyüdükçe, cihazlarımızı ve dijital sistemlerimizi tehlikeye atan siber saldırıların sayısı ve ciddiyeti de artacak, giderek daha pahalı hasarlara neden olacak ve siber savunmalarımızın kamu kurumlarını ve hizmetlerini korumasını her zamankinden daha zor hale getirecek.

Başbakan Yardımcısı Oliver “Etkinliğe katılan ülkeler listesinde özellikle eksik olan İsrail, Candiru, Intellexa (Cytrox), NSO Group ve QuaDream gibi bir dizi özel sektör saldırı aktörlerine (PSOA’lar) veya ticari gözetim sağlayıcılarına (CSV’ler) ev sahipliği yapıyor.” dedi

Kaydedilen Gelecek Haberleri, geçmişte casus yazılım suiistimalleriyle ilişkilendirilen Macaristan, Meksika, İspanya ve Tayland’ın taahhüdü imzalamadığını bildirdi.

Çok paydaşlı eylem, ABD Dışişleri Bakanlığı’nın, tehlikeli casus yazılım teknolojisinin kötüye kullanılmasına bulaştığını düşündüğü kişilerin vizelerini reddedeceği yönündeki duyurusuyla aynı zamana denk geliyor.

Bir yandan, Chrysaor ve Pegasus gibi casus yazılımlar, kolluk kuvvetleri ve terörle mücadelede kullanılmak üzere devlet müşterilerine lisanslanmıştır. Öte yandan, baskıcı rejimler tarafından gazetecileri, aktivistleri, avukatları, insan hakları savunucularını, muhalifleri, siyasi muhalifleri ve diğer sivil toplum üyelerini hedef alacak şekilde rutin olarak istismar ediliyorlar.

Bu tür izinsiz girişler, hassas bilgileri toplamak amacıyla gözetleme yazılımını hedefin Google Android ve Apple iOS cihazlarına gizlice ulaştırmak için sıfır tıklama (veya tek tıklama) saldırılarından yararlanır.

Bununla birlikte, casus yazılım ekosistemiyle mücadele etmek ve onu kontrol altına almak için devam eden çabalar, benzer siber silahlar sağlayan veya bulan, yinelenen ve daha az bilinen oyuncuları savuşturmanın zorluğunu vurgulayan bir tür köstebek vuruşu olmuştur.

Bu aynı zamanda Apple, Google ve diğerleri gibi şirketlerin sıfır gün güvenlik açıklarını keşfedip kapatmasıyla CSV’lerin yeni istismar zincirleri geliştirmek için çaba harcamaya devam ettiği gerçeğini de içeriyor.

Google’ın Tehdit Analiz Grubu (TAG), “Gözetim yeteneklerine talep olduğu sürece, CSV’lerin yüksek riskli kullanıcılara ve genel olarak topluma zarar veren bir endüstriyi sürdürerek araç geliştirmeye ve satmaya devam etmeleri için teşvikler olacaktır.” dedi.

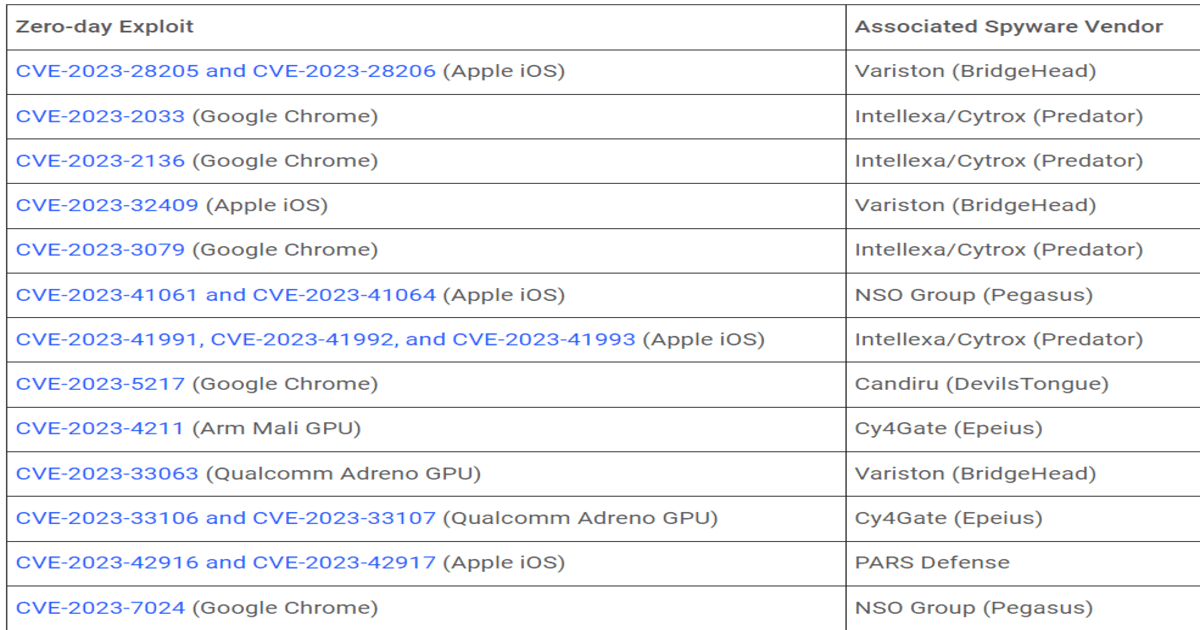

TAG tarafından bu hafta yayınlanan kapsamlı bir rapor, şirketin ürünlerini devlet kurumlarına satan yaklaşık 40 ticari casus yazılım şirketini takip ettiğini ve bunların 11’inin Google Chrome (24), Android’de (20) 74 sıfır gün istismarıyla bağlantılı olduğunu ortaya çıkardı.), iOS (16), Windows (6), Adobe (2) ve Mozilla Firefox (1).

Örneğin devlet destekli bilinmeyen aktörler, kurbanlara Barcelona tarafından geliştirilen casus yazılımları bulaştırmak için geçen yıl iOS’taki üç kusurdan ( CVE-2023-28205, CVE-2023-28206 ve CVE-2023-28206 ve CVE-2023-32409 ) sıfır gün olarak yararlandı. Kusurlar Apple tarafından Nisan ve Mayıs 2023’te düzeltildi.

Mart 2023’te keşfedilen kampanya, Heliconia istismar çerçevesi aracılığıyla BridgeHead casus yazılım implantasyonunu dağıtmak amacıyla Endonezya’da bulunan ve iOS 16.3.0 ve 16.3.1 sürümlerini çalıştıran iPhone’ları hedef alarak SMS yoluyla bir bağlantı sağladı. Variston’ın silahlandırması, ilk kez Ekim 2023’te ortaya çıkan Qualcomm çiplerinde ( CVE-2023-33063) yüksek düzeyde bir güvenlik eksikliğidir.

Apple iOS ve Google Chrome’da 2023’te keşfedilen ve belirli casus yazılım satıcılarıyla ilişkilendirilen sıfır gün güvenlik açıklarının tam listesi aşağıdaki gibidir:

Teknoloji devi, “Özel sektör firmaları uzun yıllardır açıkları keşfetme ve satma işinde yer alıyor, ancak anahtar teslimi casusluk çözümlerinin yükselişi daha yeni bir olgu” dedi.